Рейд на титана: как Bybit пережила крупнейший в истории взлом на $1,5 млрд

- Северокорейская хакерская группа Lazarus украла $1,5 млрд в Ethereum с биржи Bybit.

- Злоумышленники получили доступ к холодному кошельку, используя метод «слепой подписи».

- Bybit покрыла потери за счет кредитов и продолжает обрабатывать выводы средств пользователей.

Вечером 21 февраля 2025 года криптоиндустрия столкнулась с крупнейшей за всю историю атакой на централизованную биржу. Хакеры успешно взломали один из холодных кошельков платформы Bybit, что позволило им получить доступ к более чем 400 000 ETH.

Bybit detected unauthorized activity involving one of our ETH cold wallets. The incident occurred when our ETH multisig cold wallet executed a transfer to our warm wallet. Unfortunately, this transaction was manipulated through a sophisticated attack that masked the signing…

— Bybit (@Bybit_Official) February 21, 2025

Сразу после атаки компании пришлось решать еще одну проблему — масштабный отток средств из биржи. Менее чем за сутки пользователи вывели активы почти на $5 млрд, что стало рекордным суточным показателем в истории отрасли. Команда Bybit уверяет, что все операции проходят в нормальном режиме, а незначительные задержки быстро устранили.

Несмотря на масштаб атаки, пострадавшая компания, на первый взгляд, сумела справиться с самым серьезным вызовом за время своего существования. Редакция Incrypted собрала самое важное относительно хакерского рейда на биржу Bybit, а также изучила реакцию индустрии.

Not {Safe}

21 февраля ряд ончейн-аналитиков забили тревогу, указав на подозрительную активность, связанную с одним из кошельков Bybit. Среди них был известный криптодетектив ZachXBT, который сообщил о переводе 401 346 ETH на неизвестный адрес. Его заявления вскоре подтвердили другие эксперты и мониторинговые платформы.

Спустя 30 минут после появления слухов о взломе платформы на связь вышел CEO Bybit Бен Чжоу. Он заявил, что биржа действительно подверглась хакерской атаке. По его словам, под удар попал один из холодных кошельков, на котором находились значительные объемы Ethereum.

Bybit ETH multisig cold wallet just made a transfer to our warm wallet about 1 hr ago. It appears that this specific transaction was musked, all the signers saw the musked UI which showed the correct address and the URL was from @safe . However the signing message was to change…

— Ben Zhou (@benbybit) February 21, 2025

Инцидент произошел в тот момент, когда разработчики биржи занимались «рутинным переводом средств» компании, о котором команда объявила заранее.

При этом глава Bybit заверил, что остальные холодные кошельки платформы защищены, а пользователи смогут беспрепятственно выводить свои активы при необходимости. Компания зафиксировала свыше 350 000 заявок на вывод средств за 10 часов после взлома. К утру 22 февраля 99,994% из них успели обработать, а порядка 2100 запросов оставались в ожидании.

«К сожалению, транзакция была изменена с помощью сложной атаки, которая изменила логику смарт-контракта и замаскировала интерфейс подписи, что позволило злоумышленнику получить контроль над Ethereum-кошельком», — заявили разработчики.

Согласно ранним заявлениям Bybit, взлом хакеры могли осуществить через уязвимость платформы по управлению цифровыми активами Safe. Однако команда проекта отрицает это и утверждает, что не выявила доказательств компрометации своего интерфейса. При этом разработчики сообщили о тесной работе с представителями биржи.

«Расследование все еще продолжается, но по первоначальным оценкам это крайне маловероятно. Помимо группы расследования Safe, это также посчитали крайне маловероятным команды безопасности Ethereum в сообществе ETHSecurity», — отметили в Safe.

Safe’s security team is working closely with @Bybit_Official on an ongoing investigation.

We have not found evidence that the official Safe frontend was compromised. However, out of caution, Safe{Wallet} is temporarily pausing certain functionalities.

User security is our top…

— Safe.eth (@safe) February 21, 2025

Эксперты по безопасности из проекта SEAL 911 заявили, что хакеры использовали метод подмены данных на уровне пользовательского интерфейса, так называемую «слепую подпись».

Вредоносное ПО, внедренное в систему, отобразило поддельные данные о транзакции. Таким образом лица, ответственные за перевод, были уверены, что отправляют средства на нужный им кошелек. В действительности они одобрили действия хакеров, которые незамедлительно осуществили вывод средств на свой адрес.

В дальнейшем основная часть украденных активов была распределена по десяткам новых кошельков и через децентрализованные биржи конвертирована в Ethereum, что затруднило отслеживание средств.

Северокорейское представление

Спустя некоторое время после атаки ZachXBT заявил, что к атаке на Bybit причастны хакеры из Северной Кореи. По его словам, «ниточки» ведут к группе Lazarus, которая тесно связана с правительством страны и является фигурантом крупных инцидентов с кражей криптоактивов.

Lazarus Group just connected the Bybit hack to the Phemex hack directly on-chain commingling funds from the intial theft address for both incidents.

Overlap address:

0x33d057af74779925c4b2e720a820387cb89f8f65Bybit hack txns on Feb 22, 2025:… pic.twitter.com/dh2oHUBCvW

— ZachXBT (@zachxbt) February 22, 2025

По ходу расследования аналитики пришли к выводу, что Lazarus заранее готовилась к атаке. Использование метода delegatecall в смарт-контрактах Safe{Wallet} позволило злоумышленникам исполнять чужой код, подменяя данные для подписантов.

Эксперты считают, что хакеры постепенно собирали подписи, вводя в заблуждение сотрудников Bybit через поддельные интерфейсы.

Еще одним ключевым фактором стала тактика фрагментированной атаки — Lazarus распределили взлом на несколько этапов, чтобы минимизировать вероятность мгновенного обнаружения. Таким образом часть критически важных данных была получена еще до начала активной фазы атаки. Прежде чем биржа зафиксировала подозрительную активность хакеры уже имели полный доступ к средствам, считают аналитики.

Вдобавок эксперты отметили, что взломщики не стали сразу отправлять активы в миксеры, а предпочли через децентрализованные биржи (DEX) постепенно конвертировать токены в Ethereum. Это позволяет предположить, что они готовились к длительному процессу отмывания средств, рассчитывая избежать автоматической блокировки адресов, подчеркнули аналитики.

В общей сложности хакеры завладели 401 347 ETH, 90 376 stETH, 15 000 cmETH и 8 000 mETH. Эти активы они консолидировали в Ethereum.

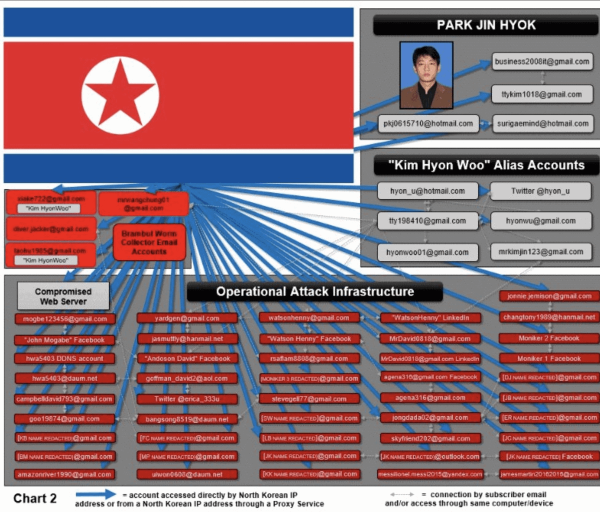

Правоохранители считают, что группу Lazarus может возглавлять человек по имени Пак Джин Хек (Park Jin Hyok). На данный момент его разыскивает ФБР, поскольку считает программиста причастным к различным инцидентам со взломом крупных компаний и частных лиц.

Данные касательно деятельности Пак Джин Хека. Источник: Threading on the Edge.

Ряд аналитиков, включая эксперта под ником Odysseus и основателя проекта DefiLlama — 0xngmi —, указывают на схожесть схемы взлома с другими атаками. В качестве примера они приводят хакерский рейд на протокол Radiant с убытками в более чем $50 млн, а также взлом индийской биржи WazirX на $235 млн.

«В любом случае это не умный скрипт. Это специальное вредоносное ПО, разработанное для этого конкретного взлома и этих конкретных подписантов», — подвели итог специалисты из области кибербезопасности.

В дальнейшем ончейн-аналитики отметили, что Lazarus начала отмывать украденные активы. Они использовали централизованный миксер eXch и провели через него 5000 ETH, а затем перевели средства в биткоин через протокол Chainflip.

We’re aware of the hacker’s attempts to move the @Bybit_Official hack funds to BTC via Chainflip.

We have disabled some frontend services to stop the flow, but as a fully decentralised protocol with 150 nodes, we can’t completely shut down the protocol.

As a more permanent…

— CHAINFLIP LABS (@Chainflip) February 22, 2025

Команда Chainflip заявила, что блокирует попытки хакеров перевести украденные в результате взлома Bybit средства. Платформа отключила часть фронтенд-сервисов, но из-за 150 нод полное отключение невозможно. Chainflip внедряет усиленный скрининг для Ethereum, чтобы блокировать «загрязненные» депозиты.

Чип и Дейл спешат на помощь

Атака на биржу Bybit вызвала большой ажиотаж в криптосообществе. Компания призвала коллег по индустрии оказать посильную помощь в расследовании инцидента, а также запросила кредиты. Последние были необходимы для того, что курс Ethereum не столкнулся с глобальной просадкой вследствие активного вывода пользовательских средств, отметили эксперты.

A Huge Thank You to Our Partners and Community

After last night’s security incident, we’re incredibly grateful for the swift action and support from our partners, security teams, and the broader crypto community. Your dedication and collaboration helped us navigate the situation… pic.twitter.com/jvX683iA0U

— Bybit (@Bybit_Official) February 22, 2025

Крупные игроки рынка оказали поддержку команде платформы. По имеющейся информации, Bitget перевела на адрес Bybit порядка 4000 Ethereum. Кредит также могли выделить такие компании, как Crypto.com, Binance и другие CEX. Вдобавок представители многих платформ заявили о немедленной блокировке любых адресов, связанных с хакерской атакой на Bybit.

«Мы будем блокировать любые транзакции, поступающие с незаконных адресов на биржу, после того, как они будут проверены. Наша команда по безопасности и исследователи в настоящее время отслеживают эту деятельность», — сказала генеральный директор Bitget Грейси Чен.

В расследование вовлечены команды безопасности крупных бирж — OKX и KuCoin, а также представители упомянутого проекта Safe. Все задействованные стороны работают над отслеживанием средств и поиском способов их возврата.

Большинство представителей криптосообщества также поддержали Bybit. Основатель Aave Стани Кулечов отметил, что скоординированные действия биржи и кредиторов помогли предотвратить повторение ситуации с FTX, а эксперт под ником 0xJeff назвал реакцию Бена Чжоу «примером грамотного антикризисного менеджмента».

This is masterclass in crisis management & communication. Props to you and the Bybit team ser

— 0xJeff (@Defi0xJeff) February 22, 2025

Разделяя общее мнение, свои слова поддержки также высказали CEO EasyDNS Марк Джефтович, ведущий The Moon Show Карл Мун и руководительница глобальной поддержки венчурной фирмы Dragonfly Кейси Тейлор.

«Bybit только что провел мастер-класс по кризисным коммуникациям после крупнейшего взлома в истории криптовалют. Ситуация все еще актуальна, но им уже удалось успокоить рынки. Это поучительный момент для всех нас», — написала Тейлор.

На фоне инцидента курс Ethereum не показал резкого падения. Актив столкнулся с кратковременной коррекцией, однако впоследствии сумел удержать рубеж на уровне выше $2700, по данным TradingView.

Часовой график ETH/USDT на бирже Binance. Источник: TradingView.

На момент подготовки материала курс Ethereum держится на отметке $2738. Месячная просадка составляет 15,6%.

Тем не менее эксперты отмечают, что из-за череды инцидентов доверие к мультиподписным кошелькам, особенно с архитектурой Safe, могло пошатнуться. Аналитики прогнозируют, что после этого инцидента многие крупные игроки пересмотрят свою систему безопасности, делая ставку на децентрализованные решения и дополнительные уровни верификации.

Напомним, мы писали, что протокол zkLend потерял $9,5 млн в результате взлома.

Источник: